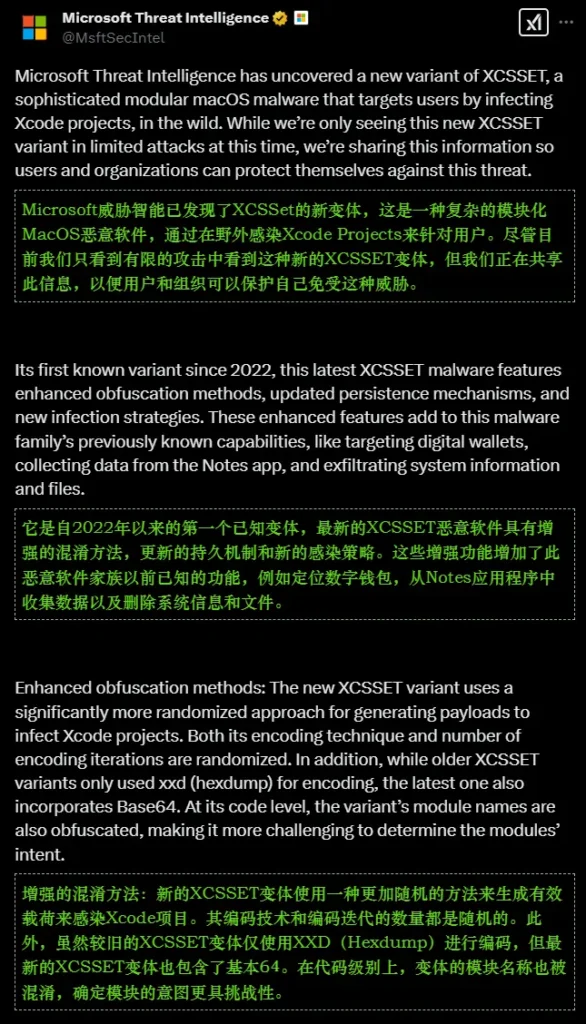

微软近日发出警告,称强大的XCSSET macOS恶意软件家族出现了新的变种,并且正在针对开发者和普通用户发起攻击。XCSSET自2020年首次曝光以来,一直是一个令人关注的威胁,尤其是对Mac用户和开发者。此次新变种的出现,标志着该恶意软件自2022年以来首次公开已知的更新。

XCSSET的背景

XCSSET首次被发现是在2020年,当时安全公司Trend Micro报告称,该恶意软件通过攻击者编写的Xcode项目传播,主要针对苹果的应用程序开发者。XCSSET之所以引起广泛关注,是因为它利用了当时两个零日漏洞,显示出攻击者背后实体的高度狡猾和专业性。

2021年,XCSSET再次出现,先是被用于在开发者的设备上开设后门,随后研究人员发现它又利用了新的零日漏洞。此次新变种的出现,进一步扩展了其攻击能力和复杂性。

新变种的增强功能

微软表示,新变种在有限的攻击中被检测到,并且带来了以下显著增强功能:

1、新的持久性方法

新变种引入了两种以前未见过的持久性机制,以确保受感染设备始终保持感染状态。

- 一种方法是创建一个名为

~/.zshrc_aliases的文件,其中包含恶意负载,并在~/.zshrc文件中附加命令,确保每次启动新的shell会话时都会执行该文件。 - 另一种方法是创建一个伪造的Launchpad应用程序,并将合法的Launchpad路径替换为恶意路径。此后,每次从macOS dock启动Launchpad时,恶意负载就会被触发。

2、增强的感染方法

新变种允许攻击者选择不同的选项,例如TARGET、RULE或FORCED_STRATEGY,以决定XCSSET何时触发其负载。此外,它还支持将负载放置在构建设置下的TARGET_DEVICE_FAMILY键中,并在后期运行,进一步增强了感染能力。

3、更强的混淆技术

新变种在生成感染Xcode项目的恶意负载时,采用了更加随机化的方法,使得检测恶意代码变得更加困难。此外,它还对创建的模块名称进行Base64编码,进一步增加了检测难度。

4、扩展的攻击能力

除了上述增强功能,XCSSET还保留了其已知的攻击能力,例如针对数字钱包、从Notes应用程序收集数据以及泄露系统信息和文件。它包含多个模块,用于从受感染设备中收集和泄露敏感数据。

防护建议

微软表示,Mac上的Microsoft Defender for Endpoint已经能够检测到新的XCSSET变种,其他恶意软件检测引擎也可能很快跟进。然而,微软目前尚未发布文件哈希或其他入侵指标,用户可以用来确定自己是否受到攻击。一位微软发言人表示,这些信息将在未来的博客文章中发布。

为了避免成为新变种的受害者,微软建议开发者检查所有从存储库下载或克隆的Xcode项目。由于XCSSET利用开发者对共享项目的信任,通过恶意项目传播,因此开发者需要特别警惕来源不明的Xcode项目。

评论